Новое в Windows 2008 R2: корзина в Active Directory

14929

14929

В функциональным возможностям Active Directory в Windows 2008 R2 добавилась новая опция - корзина. Однако, если вы планируете обновлять свой сервер до Windows 2008 R2, эту функцию следует активировать дополнительно.

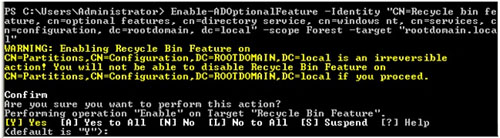

Для этого в консоли PowerShell введите следующую команду:

Enable-ADOptionalFeature -Identity 'CN=Recycle Bin Feature,CN=Optional Features,CN=DirectoryService,CN=Windows NT,CN=Services,CN=Configuration,DC=rootdomain,dc=local'

-Scope Forest -Target 'rootdomain.local'

Обратите внимание, что приведенная выше команда является командой PowerShell, так как в Windows 2008 R2 появилась возможность управления Active Directory с помощью PowerShell.

Итак, что же делает эта команда? Если начиная с этого момента, вы удалите какой-либо объект, то он не будет удален окончательно и бесповортно, а будет трансформирован в удаленный объект. Связанные и имеющие значения свойства также будут поддерживаться и на удаленном объекте. В предыдущих версиях это было невозможно.

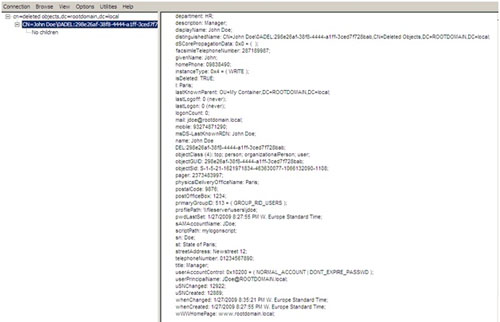

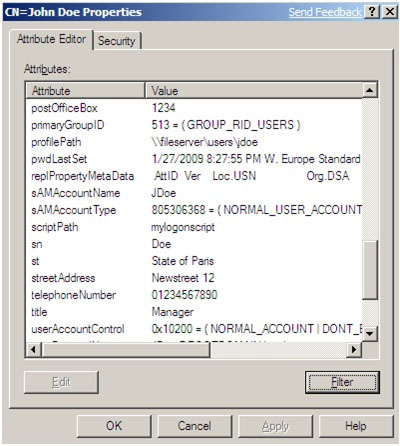

Итак, у нас есть пользователь с несколькими настроенными атрибутами по имени John Doe:

У него настроено несколько аттрибутив - streetaddress, loginscript и еще несколько. Также он является членом группы Group1. И сейчас мы удалим этого пользователя из командной консоли ADUC.

Если мы хотим взглянуть на удаленный объект, то старый метод их поиска уже не работает (http://support.microsoft.com/kb/258310). Вместо этого есть скрытый контейнер под названием CN=Deleted Objects, DC=<domain>.

Мы можем получить к нему доступ с помощью утилиты ldp.exe. Запустите LDP.exe и подключитесь к серверу AD. Войдите, используя ваши учетные данные, выберите Options, а затем Controls. В опциях выберите Return Recycled Objects. Потом выберите просмотр дерева. Введите CN=Deleted Objects,CN=<domain> и нажмите ОК. Теперь вы увидите удаленный объект John Doe, а справа все свойства, которые обычно удаляются.

Есть множество способов восстановления пользовательских объектов. Это можно сделать с помощью консоли LDP, удалив у атрибута isDeleted значение TRUE. Для этого нажмите на объекте кнопку modify, выберите edit, в поле атрибута наберите isDeleted, оставьте значение опции пустым, и выберите Delete в Operation и нажмите ввод. В поле атрибута наберите distinguishedName, а в поле значения DN, в операциях выберите Replace.

Кто-то для поиска объекта решит воспользоваться новыми командлетами PowerShell:

Get-AdObject -Filter {displayname -eq "John"} -IncludeDeletedObjects

Для восстановления просто добавьте вышеупомянутую команду к команде восстановления

Restore-ADObject

Get-AdObject -Filter {displayname -eq "John"} -IncludeDeletedObjects | RestoreADObject

Конечно же, при желании можно восстановить сразу всю структурную единицу и объекты в ней.

Многие спрашивают, как во время этой процедуры восстанавливаются членства пользователей в группах, а также и все остальные обратные связи. Кажется, что обратные не связи не удаляются так, как должны были бы. Хотя связь со следующим элементом (членство в группе) удаляется, атрибут memberOf (обратная связь) - нет.

Microsoft же заявляет следующее: "Мы просто добавили таксономию в таблицу ссылок, которая дает нам возможность сохранить связи данных, при этом деактивировав ссылку, когда объект удален".

Чтобы посмотреть атрибут MemberOf удаленного объекта вы можете использовать командлет PowerShell, которым со мной поделился Нед Пайл (Ned Pyle):

PS C:\> get-adobject -filter {lastknownparent -eq "ou=recycletest,dc=adatum,dc=com"} -searchbase "cn=deleted objects,dc

adatum,dc=com" -includedeletedobjects -properties *

userPrincipalName : whoops@adatum.com

CanonicalName : adatum.com/Deleted Objects/whoops

DEL:2563a106-b3ef-4338-b0ec-ead7cac88178

Created : 1/28/2009 8:57:58 AM

codePage : 0

modifyTimeStamp : 1/28/2009 10:27:59 AM

instanceType : 4

pwdLastSet : 128776246785482438

Description :

lastLogoff : 0

givenName : whoops

badPwdCount : 0

userAccountControl : 66048

whenCreated : 1/28/2009 8:57:58 AM

lastLogon : 0

Name : whoops

DEL:2563a106-b3ef-4338-b0ec-ead7cac88178

ObjectClass : user

accountExpires : 9223372036854775807

badPasswordTime : 0

isDeleted : True

sAMAccountName : whoops

DisplayName : whoops

DistinguishedName : CN=whoops\0ADEL:2563a106-b3ef-4338-b0ec-ead7cac88178,CN=Deleted Objects,DC=adatum,DC=com

uSNCreated : 63465

ObjectCategory :

Modified : 1/28/2009 10:27:59 AM

adminCount : 1

sDRightsEffective : 15

dSCorePropagationData : {1/28/2009 9:51:53 AM, 1/28/2009 9:14:02 AM, 12/31/1600 7:00:00 PM}

objectSid : S-1-5-21-3745455507-831683003-5792042-1129

countryCode : 0

nTSecurityDescriptor : System.DirectoryServices.ActiveDirectorySecurity

ObjectGUID : 2563a106-b3ef-4338-b0ec-ead7cac88178

Deleted : True

logonCount : 0

CN : whoops

DEL:2563a106-b3ef-4338-b0ec-ead7cac88178

LastKnownParent : OU=recycletest,DC=adatum,DC=com

ProtectedFromAccidentalDeletion : False

whenChanged : 1/28/2009 10:27:59 AM

createTimeStamp : 1/28/2009 8:57:58 AM

primaryGroupID : 513

msDS-LastKnownRDN : whoops

memberOf : {CN=Domain Admins,CN=Users,DC=adatum,DC=com}

uSNChanged : 63535

Источник:

Перевод: Zloy Kak Pё$

По теме

- Доступна предварительная сборка Windows Server 2019 17709

- Доступна сборка Windows Server 17666 и Windows 10 SDK 17666

- Анонсирован Windows Server 2019

- Инсайдерам доступен Windows Server 17074

- Доступен Windows Server 17035

- Microsoft анонсировала Windows Server 1709 #Ignite

- Подсистема Linux стала доступна и в Windows Server

- Microsoft выпустила Windows Server 16237 в рамках Windows Server Insider Program

- Microsoft добавит поддержку ARM в Windows Server только для использования в своих дата-центрах

- Miсrosoft и Qualcomm принесут Windows Server на ARM